Интеграция Headwind MDM в корпоративную сеть

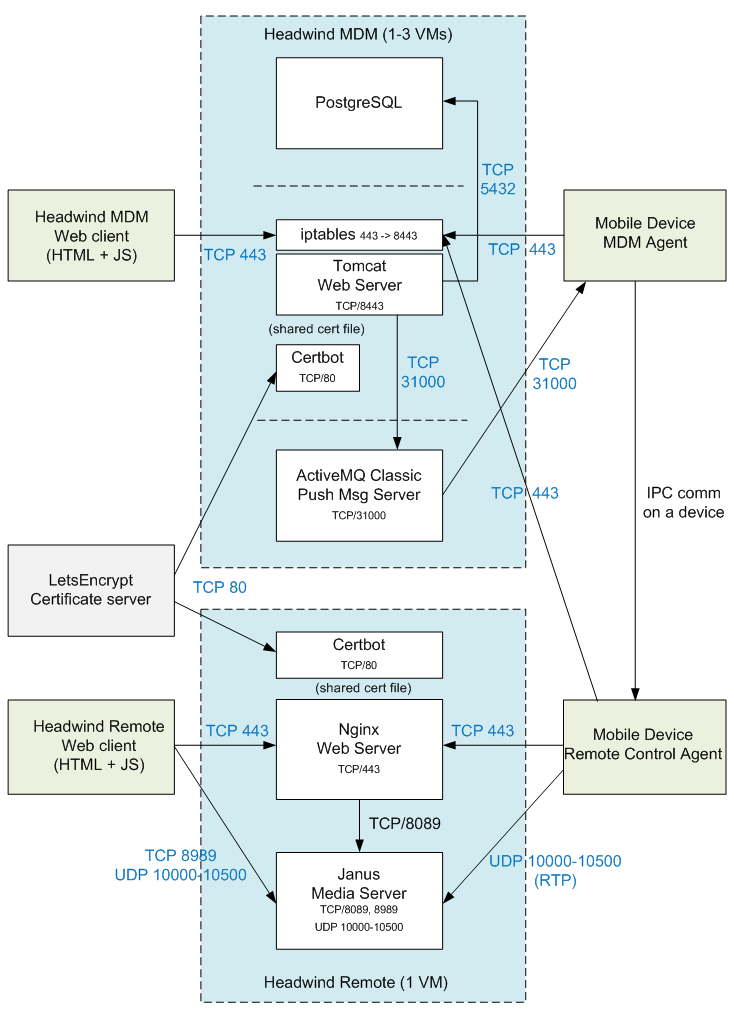

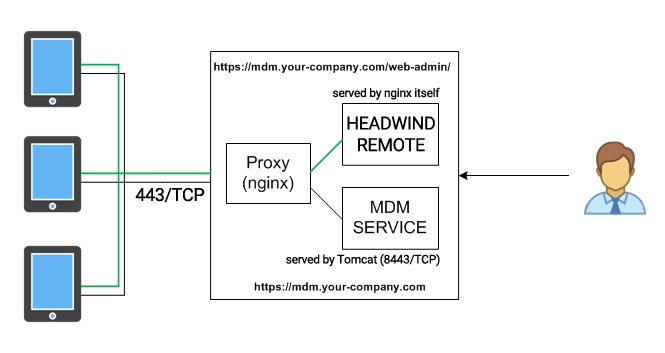

Порты и компоненты

Эта диаграмма показывает компоненты Headwind MDM, а также порты, используемые для взаимодействия компонентов по TCP/IP. Стандартная схема развертывания — на одной виртуальной машине, однако в целях улучшения производительности Headwind можно развернуть и на нескольких ВМ.

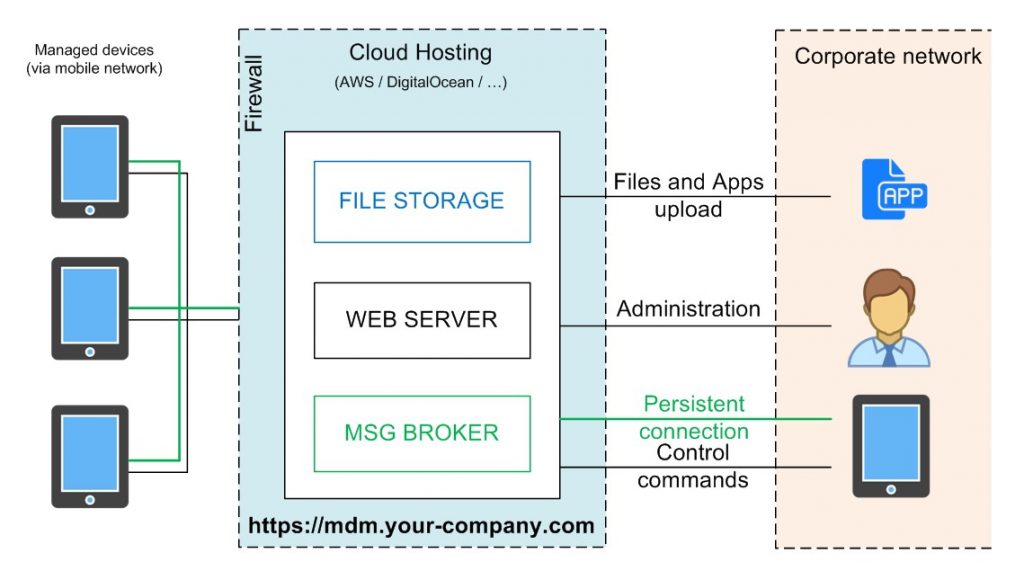

Развертывание на домене в Интернете

Наиболее простой и широко используемый способ развертывания Headwind MDM — установить систему на внешний сервер, не относящийся к корпоративной сети (например, заказать виртуальную машину у хостинг-провайдера), и присвоить серверу поддомен, относящийся к домену вашей организации.

При такой схеме развертывания, все клиенты (администраторы, внешние мобильные устройства, использующие SIM-карты, а также внутренние, использующие WiFi) подключаются к серверу Headwind MDM через Интернет, по его доменному имени.

Это наиболее простой способ развернуть MDM-сервер (инструкция — здесь), однако такой подход не всегда соответствует политике IT-безопасности компании.

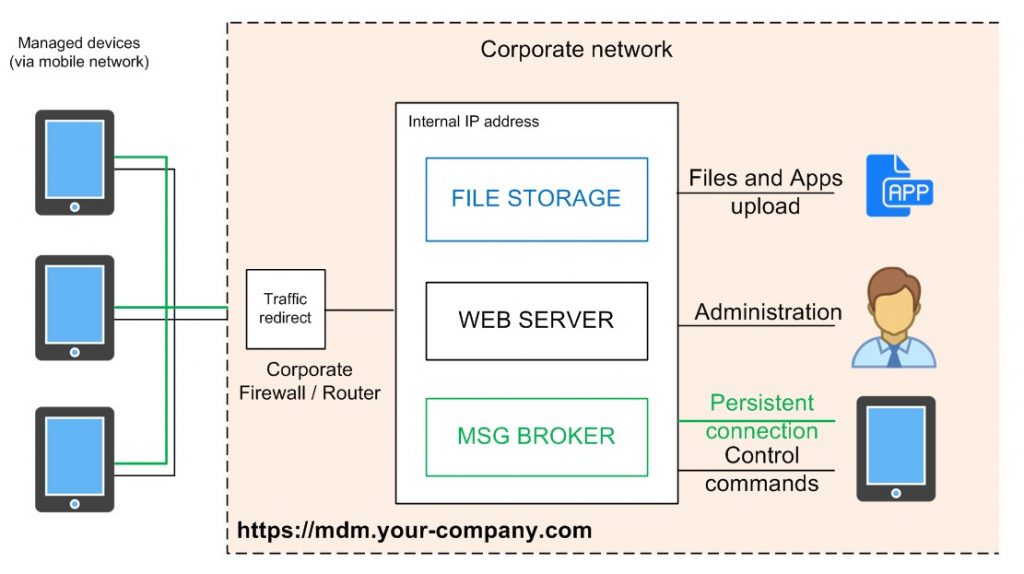

Развертывание на корпоративном ресурсе

MDM сервис может быть развернут и на внутреннем сервере компании. В этом случае, доступ к серверу из сети Интернет предоставляется через корпоративный шлюз (firewall).

В этом случае сетевые инженеры должны настроить форвардинг трафика на шлюзе для всех используемых портов.

Обратите внимание, что внутренние пользователи, например, мобильные устройства, использующие корпоративный WiFi, также должны иметь возможность подключения к MDM серверу. Поэтому во внутренней сети организации нужно правильно настроить DNS.

Инструкция по настройке форвардинга портов, когда Headwind MDM находится за NAT-ом — здесь.

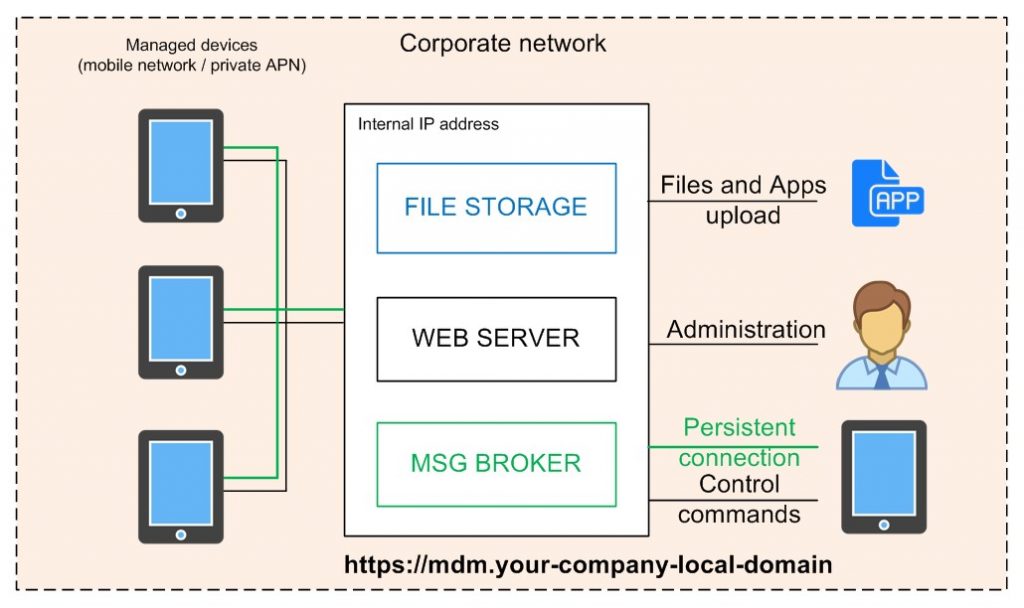

Развертывание в закрытой сети (LAN)

Поскольку Headwind MDM при работе не использует никакие облачные сервисы, система может быть развернута в закрытой корпоративной сети.

Если Headwind MDM установлен в закрытой сети, мобильные устройства должны использовать VPN или частный APN для получения адреса в этой сети.

При развертывании в закрытой сети, IT-специалист должен учитывать следующие особенности:

- Если нужно использовать HTTPS, лучше использовать реальный домен, доступный в сети Интернет — проще будет сделать сертификаты;

- LetsEncrypt не может генерировать и обновлять сертификаты в закрытой сети — лучше купить сертификат у провайдера или использовать корпоративный Wildcard-сертификат, подходящий для всех поддоменов корпоративного домена;

- Начальная настройка устройств в локальной сети может не проходить из-за проблем инициализации Google-сервисов. В этом случае для начальной настройки лучше использовать отдельную WiFi сеть с доступом в Интернет.

Рекомендации по развертыванию Headwind MDM в локальной сети доступны здесь.

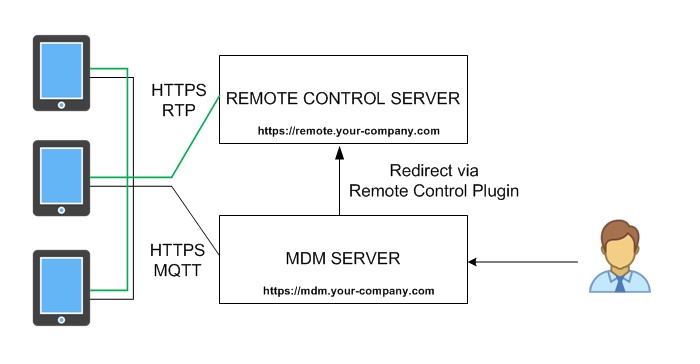

Модуль удаленного доступа

Модуль удаленного доступа (Headwind Remote) работает на отдельном веб-сервере (nginx) и использует порты, отличающиеся от портов Headwind MDM. Список портов, используемых Headwind Remote, можно посмотреть здесь.

Мы рекомендуем развертывать Headwind Remote на отдельном поддомене.

Обратите внимание, что даже когда Headwind Remote использует отдельный поддомен, он все равно интегрирован в веб-панель Headwind MDM, и неудобств из-за различных доменов у администратора не возникнет.

При необходимости, Headwind Remote может быть установлен и на том же хосте, где установлен Headwind MDM.

При нахождении Headwind Remote за NAT, сетевой инженер компании должен позаботиться о доступности UDP-портов (для ускорения реакции интерфейса в медленных мобильных сетях, Headwind MDM использует UDP протокол). Диапазон UDP-портов, использующих Headwind Remote: 10000 — 10500.